ปัจจุบันความปลอดภัยในการใช้อินเทอร์เน็ต คงไม่ได้หยุดอยู่แค่เพียงการใช้รหัสผ่านแล้ว สมัยนี้หลาย ๆ เว็บไซต์นิยมให้สมาชิกเปิดใช้บริการ การยืนยันตัวตน 2 ชั้น หรือ Two-factor authentication (2FA) วันนี้ผมจะพาเพื่อน ๆ ไปทำความรู้จักกับมันให้มากขึ้นครับ

Two-factor authentication (2FA) คืออะไร?

Two-factor authentication (2FA) จัดเป็นหนึ่งในรูปแบบการยืนยันตัวตนของ Multi-factor authentication (MFA) หรือพูดง่าย ๆ คือ เจ้า MFA เนี่ย มันจะให้เรายืนยันตัวตนได้หลากหลายวิธี (อาจจะ 1/2/3/4/5/….) และการที่เราเลือกการยืนยันตัวตน 2 วิธีหรือ 2 ขั้นตอน ก็จะถูกเรียกว่า 2FA นั่นเอง

สำหรับ MFA ที่นิยมใช้ในปัจจุบันจะประกอบด้วย 3 กลุ่มใหญ่ คือ

– Knowledge factor: การยืนยันตัวตนด้วยสิ่งที่เรารู้ เช่น รหัสผ่าน หรือหมายเลขพิน เป็นต้น

– Possession factor: การยืนยันตัวตนด้วยสิ่งที่เรามี เช่น ยืนยันผ่าน SMS มือถือ, ยืนยันผ่านแอปบนมือถือ หรือฮาร์ดแวร์พิเศษอย่าง USB เข้ารหัส เป็นต้น

– Inherence factor: อันนี้จะเป็นรหัสประเภท Biometric คือการใช้ส่วนต่าง ๆ ของร่างกายที่ระบุตัวตนได้ ใช้ในการเข้ารหัส เช่น ลายนิ้วมือ, เรตินา, สแกนใบหน้า หรือการจดจำเสียง เป็นต้น

จริง ๆ แล้วมันยังมีแบบใช้ Location และ Timestamp ด้วย เพียงแต่ที่นิยมใช้ก็จะมี 3 กลุ่มข้างต้น โดย 2FA คือการเลือกใช้ 2 ใน 3 อย่างนี้ ซึ่งมักจะเป็นการใช้รหัสผ่าน (Knowledge factor) และการยืนยันผ่าน SMS มือถือ หรือผ่านแอปบนมือถือ (Possession factor)

เหตุที่ต้องตั้งระบบแบบนี้ขึ้นมา เพราะไอ้ตัวรหัสผ่านแบบเดิม ๆ เดี๋ยวนี้มันไม่ปลอดภัยเท่าไรแล้วล่ะ เพราะพวกแฮกเกอร์สามารถเดารหัสผ่าน, หลอกให้กรอกรหัสผ่าน หรือแม้กระทั่งตรวจจับจากการกดแป้นคีย์บอร์ดยังได้เลย ต่อให้คุณเปลี่ยนรหัสทุก 3-6 เดือน แต่ถ้าแฮกเกอร์เดาถูกมันก็ไม่มีค่าอะไร

นั่นจึงทำให้เกิดการยืนยันตัวตนขั้นที่ 2 ขึ้นมา อย่างน้อย ๆ ถ้าแฮกเกอร์ได้รหัสเราไป มันจะยังไม่สามารถล็อกอินเข้าระบบของเราได้ เพราะต้องกรอกการยืนยันตัวตนขั้นที่ 2 ให้ผ่านเสียก่อน

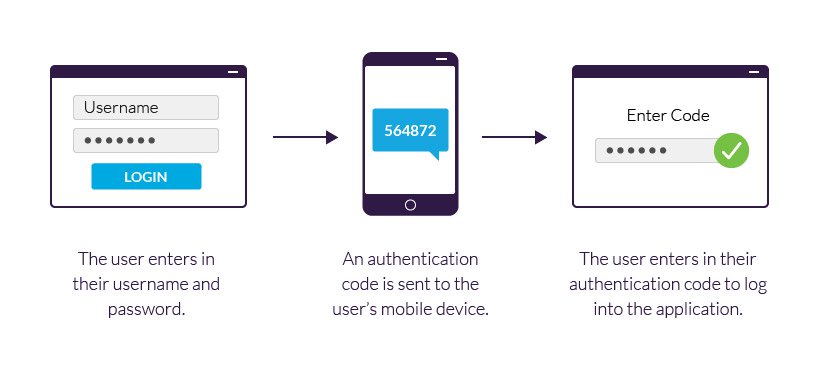

ระบบการยืนยันตัวตนขั้นที่ 2 สามารถทำได้หลายทาง อย่างแรกคือการยืนยันผ่าน SMS โดยแพลตฟอร์มหรือเว็บไซต์ดังกล่าว หลังจากที่คุณกรอกรหัสผ่าน “ของตัวเองลงไปแล้ว” ระบบจะส่งรหัสผ่านอีกชุดหนึ่งมาให้คุณทาง SMS เพื่อเป็นการยืนยันตัวตนว่านี่คือเจ้าของบัญชีจริง ๆ นะ แล้วให้คุณกรอกรหัสเหล่านั้นลงไปในฟอร์มอีกที

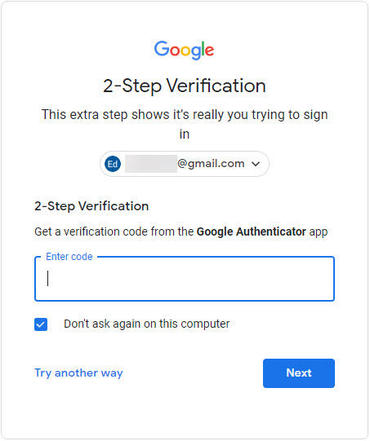

อีกแบบหนึ่งคือการใช้แอปพลิเคชัน เช่น Google Authenticator หรือแอปเฉพาะอย่าง Steam บนมือถือ กรณีนี้จะคล้ายกับการส่ง SMS เพียงแต่คุณจะต้องเอารหัสผ่านขั้นที่ 2 จากแอปพลิเคชัน ซึ่งแอปมันจะสุ่มรหัสให้มาและต้องกรอกภายในเวลาที่กำหนดไว้ด้วย

สุดท้ายคือรูปแบบฮาร์ดแวร์ อันนี้ในไทยอาจจะมีให้เห็นกันน้อย ส่วนใหญ่จะอยู่ในรูปแบบแฟลชไดรฟ์ วิธีการใช้งานก็คล้ายกับแบบ SMS และแอปพลิเคชัน คือหลังจากที่คุณกรอกรหัสผ่านส่วนตัวเสร็จแล้ว ระบบจะขอให้คุณเสียบแฟลชไดรฟ์ยืนยันตัวตนนั่นเอง

บริการที่ควรใช้ 2FA

จริง ๆ ผมคิดว่ามันก็ควรใช้หมดนั่นแหละ แต่ด้วยความที่บางครั้งเราต้องการความรวดเร็วในการเข้าใช้งาน แล้วบัญชีบางรายการไม่ได้ต้องการความปลอดภัยขั้นสุดยอดอะไรขนาดนั้น (คือเราคิดว่ารหัสผ่านอย่างเดียวก็เพียงพอแล้ว) เพราะฉะนั้น บริการที่คุณควรเปิดใช้ 2FA จริง ๆ น่าจะมีดังนี้

– แอปพลิเคชันที่มีธุรกรรมการเงิน: โดยเฉพาะแอปช้อปปิ้งออนไลน์ ถ้ามี 2FA อย่าลืมเปิดใช้งานกันด้วย เพราะในนั้นมีข้อมูลแทบทุกอย่างที่เกี่ยวข้องกับการเงินของคุณ อย่างไรก็ตาม เท่าที่ผมใช้งานมาแอปส่วนใหญ่ดันไม่มี 2FA ให้ใช้งาน ถามว่าเสี่ยงไหม? ก็เสี่ยงนะ ทั้งนี้ เวลามีการทำธุรกรรมทางการเงินเกิดขึ้น ส่วนใหญ่เราจะได้รับอีเมลหรือข้อความจากธนาคารส่งมาอยู่แล้วล่ะ เพราะฉะนั้น ถ้าบัญชีคุณโดนแฮกแล้วถูกนำไปซื้อของ คุณก็จะรู้ได้ทันทีครับ

– Social Media: อีกหนึ่งที่ที่ควรใส่ 2FA เป็นอย่างยิ่งก็คือบัญชีของ Social Media ทั้งหลาย ผมให้คุณลองนึกดูว่ามีกี่เว็บไซต์, กี่เกม หรือกี่แอปแล้ว ที่คุณเชื่อมบัญชีด้วยแอคเคานต์ของ Social Media? จำไม่ได้ใช่ไหมล่ะ นี่แหละมันคือจุดบอดบนโลกอินเทอร์เน็ตที่คุณจะต้องอุดช่องโหว่นี้ไว้ เพื่อป้องกันไม่ให้คนเข้ามายุ่งกับบัญชี Social Media ของคุณ

– Email: ผมไม่เคยใช้ 2FA กับอีเมลเลยจนกระทั่งได้ยินข่าวเรื่องการแฮกระบบในช่วงที่ผ่านมา อีเมลของคุณคงไม่ต่างไปจากข้อ Social media สักเท่าไร เผลอ ๆ หนักกว่าด้วยซ้ำ เพราะคุณใช้อีเมลในการสมัครเว็บโน่นนั่นนี่เต็มไปหมด (รวมถึงสมัคร Social media ด้วย) ดังนั้น การใส่ 2FA ก็จะช่วยให้คุณอุ่นใจได้อีกเปราะหนึ่งแล้วล่ะ

2FA แฮกได้ไหม?

ปลอดภัยแค่ไหน ถ้าเขาจะแฮก มันก็ถูกแฮกได้ – ใช่แล้วครับ แม้ 2FA จะมีความปลอดภัยมากกว่ารหัสผ่าน ตรงที่ว่ามีแค่คุณคนเดียวที่รู้และต้องใช้อุปกรณ์อื่น ๆ ช่วย แต่ไม่ได้หมายความว่ามันจะปลอดภัยโดยสิ้นเชิง สำหรับเรื่องการแฮกระบบล็อกอินที่ต้องยืนยันตัวตัน 2 ชั้นด้วย 2FA นั้น ผมหาข้อมูลมาได้ ดังนี้

แฮกผ่านการ Phishing

นี่น่าจะเป็นวิธีเบสิกที่สุด แฮกเกอร์จะสร้างหน้าเว็บปลอม ๆ ที่คล้ายกับหน้าเว็บจริง ให้คุณเข้าไปล็อกอินเพื่อขโมยรหัสผ่านเสียก่อน (ได้การยืนยันตัวตนขั้นแรกของเรามาแล้ว) จากนั้นมันจะขึ้นหน้าปลอม ๆ ให้คุณกรอกการยืนยันตัวตนขั้นที่ 2 เมื่อคุณกรอกรหัสขั้นที่ 2 แฮกเกอร์จะต้องอาศัย “ความเร็ว” ในการเอาข้อมูลทั้งหมดของคุณไปล็อกอินบน “หน้าเว็บของจริง” ให้ทันก่อนที่รหัสผ่านขั้นที่ 2 จะใช้การไม่ได้ ถ้าทำสำเร็จแฮกเกอร์ก็จะเข้าถึงบัญชีของคุณได้อย่างง่ายดาย

ซึ่งนี่จะเป็นจุดด้อยในกรณีที่คุณเลือกใช้การยืนยันด้วย “แอปพลิเคชัน” เพราะแอปพวกนี้มันจะสร้างรหัสมาให้เราเรื่อย ๆ ในขณะที่การยืนยันรหัสผ่าน SMS จะสร้างขึ้นก็ต่อเมื่อคุณ Request เท่านั้น ดังนั้น ถ้าคุณใช้รหัสผ่านจากแอปพลิเคชันคุณจะเสร็จ Phishing ทันที แต่ถ้าคุณใช้การยืนยันรหัสผ่านด้วย SMS เว็บ Phishing พวกนี้มันจะไม่สามารถต่อเชื่อมต่อมายังมือถือของคุณได้ คุณจะไม่รับข้อความและคุณก็จะพอไหวตัวทันครับ

อีกวิธีหนึ่งในการป้องกัน Phishing คือการใช้ซอฟต์แวร์กลุ่ม Password manager โปรแกรมพวกนี้จะช่วยสร้างรหัสผ่าน (ของการยืนยันตัวตนที่ 1) และจดจำเว็บที่ถูกต้องไว้ ถ้าคุณเข้าเว็บ Phishing โปรแกรม Password manager มันจะไม่ยอมให้คุณใส่รหัสผ่าน

แฮกผ่าน Brute force

วิธีนี้จะนิยมใช้แฮกระบบที่ใช้รหัสผ่านในขั้นที่ 2 เพียงไม่กี่หลัก เช่น รหัสแบบตัวเลข 4 หลัก ซึ่งการ Brute foce คือการสุ่มรหัสผ่านขั้นที่ 2 ขึ้นมาจนได้รหัสที่ถูกต้อง แต่ปัจจุบันพบการแฮกด้วยวิธีนี้น้อยลงมาก เนื่องจากเว็บไซต์ที่รองรับ 2FA ส่วนใหญ่ จะมีระยะเวลากำหนดในการใส่รหัสผ่านยืนยันตัวตนขั้นที่ 2 อย่างจำกัด ดังนั้น ถ้าแฮกเกอร์มัวแต่ทำ Brute force คงไม่ทันกินแน่นอน

แฮกด้วยซอฟต์แวร์

ส่วนนี้ผมจะไม่ขออธิบายมาก เดี๋ยวมันจะลึกเกิน (แล้วก็กลัวอธิบายผิด) คือก่อนหน้านี้มีช่วงหนึ่งที่พบการแฮกทวิตเตอร์ของเหล่าคนดัง ซึ่งเชื่อว่ามีการใช้ซอฟต์แวร์บางประเภทในการเจาะระบบยืนยันตัวตนขั้นที่ 2 ครับ

แฮกด้วยการย้ายเบอร์ (SIM Swapping)

โดยคร่าว ๆ คือแฮกเกอร์จะมีการแจ้งไปยังคอลเซนเตอร์ ให้มีการย้ายเบอร์โทรศัพท์มือถือไปยังซิมการ์ดเป้าหมาย (ซึ่งพวกเขาน่าจะมีกระบวนการเชิงลึกอีก ผมขอละไว้ในฐานที่เข้าใจ) ส่งผลให้เบอร์ของคุณถูกย้ายไปอยู่ในซิมการ์ดของแฮกเกอร์ เมื่อมีการร้องขอ 2FA ผ่าน SMS ข้อความจะถูกส่งไปยังซิมการ์ดของแฮกเกอร์แทน

แฮกผ่าน Third party

ต้องบอกว่ามันไม่ใช่การแฮก 2FA โดยตรง แต่เป็นการใช้ทางเลี่ยงเพื่อเข้าสู่ระบบ อย่างที่ผมบอกว่าปกติแล้วเว็บไซต์หนึ่ง ๆ อาจจะอนุญาตให้คุณเลือกวิธีล็อกอินได้มากกว่า 1 วิธี ซึ่งหนึ่งในนั้นคือการล็อกอินด้วยบัญชีของ Social media เช่น บัญชี Facebook แฮกเกอร์ก็จะอาศัยวิธีนี้ในการเข้าถึงบัญชีของคุณได้ โดยไม่ต้องยืนยันตัวตนด้วย 2FA เสียด้วยซ้ำ

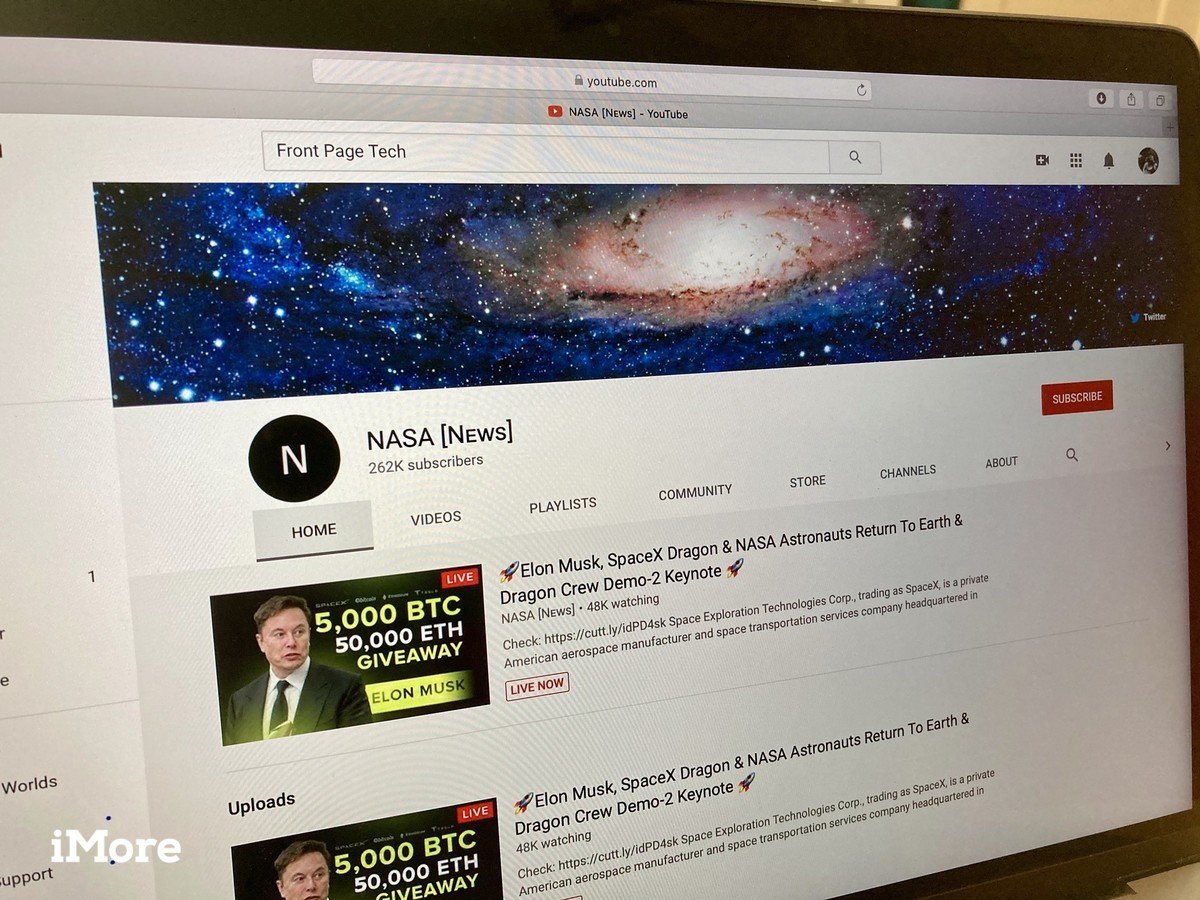

แฮกผ่านบัญชีร่วม

ข้อนี้เป็นวิธีที่ผมเพิ่งทราบมาเหมือนกัน สำหรับกรณีที่คุณทำ Facebook Page หรือ YouTube Channel ที่มีแอดมินร่วมกันหลายคน (คือ 1 ช่อง/เพจ มีหลายบัญชีเข้ามาเป็นแอดมินร่วมกัน) ซึ่งทุกบัญชีควรจะเปิด 2FA ไว้ ถ้ามีบัญชีใดบัญชีหนึ่งในกลุ่มไม่ได้เปิด 2FA ยังไง ๆ แฮกเกอร์ก็สามารถเจาะเข้าบัญชีนั้นได้อย่างง่ายดาย

และนี่คือความสำคัญของการเปิดใช้งาน Two-factor authentication (2FA) ซึ่งอยากให้ทุกคนเปิดใช้งานกัน โดยเฉพาะบัญชี Facebook, Twitter, Instagram และ YouTube ที่เป็นช่องทางทำมาหากินและมีความสำคัญกับคุณ แม้มันอาจจะไม่ใช่วิธีการที่ปลอดภัย 100% แต่มันก็ช่วยอุดช่องโหว่ที่การใส่ Password ธรรมดา ๆ ทำไม่ได้ครับ

You must be logged in to post a comment.